Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

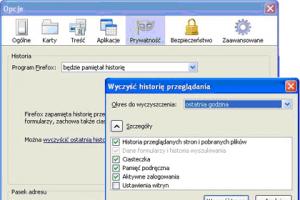

Kasuj swoją historię

Nawet jeżeli myślisz, że nie masz nic do ukrycia, nie oznacza to jeszcze zapewne, że chciałbyś, aby historię odwiedzanych przez Ciebie witryn internetowych mogła poznać dowolna osoba. Jest to możliwe, jeżeli nie kasujesz regularnie historii odwiedzanych stron lub też nie wyłączyłeś jej tworzenia. Zobaczymy teraz, jak uniemożliwić innym korzystającym z Twojego komputera dowiedzenia ... »

Ograniczanie dostępu do niebezpiecznych stron internetowych

Jest wiele powodów, dla których powinno się ograniczać dostęp do niektórych witryn w Internecie. Jednym z nich jest niebezpieczeństwo zainfekowania komputera poprzez programy instalowane w pececie bez Twojej wiedzy. Aby ograniczyć dostęp możesz skorzystać ze specjalnych programów filtrujących. Jest jednak dostępna, również inna, prostsza metoda. Aby zablokować określone witryny: ... »

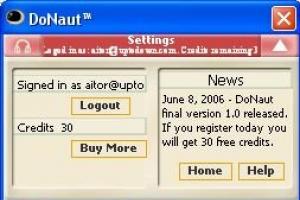

Zmień swój głos nie do poznania podczas rozmów przez Skype

Jeśli korzystasz ze Skype, możesz zainstalować specjalną wtyczkę, która potrafi w czasie rzeczywistym modulować głos. Dzięki niej możesz mówić głosem małego chłopca, robota, elfa i wieloma innymi. To świetny pomysł, żeby rozbawić znajomych lub żeby zachować anonimowość. Co więcej, możesz skorzystać z biblioteki efektów dźwiękowych, np. z odgłosami charakterystycznymi ... »

Internetowe mapy – nawigacja bez kosztów

Internetowy gigant Google udostępnił swój serwis Google Maps w 2005 roku. Ma kilka istotnych zalet: oferuje dobrej jakości zdjęcia satelitarne, obejmujące całą kulę ziemską i inne ciała niebieskie (np. Mars lub Księżyc). Papierowe mapy i atlasy powoli odchodzą do lamusa. Każdy, kto ma dostęp do Sieci, bez problemu może skorzystać z internetowych map. Są bezpłatne, aktualne i nie ... »

Internetowy życiorys w OpenOffice cz. 3

Przykład Napisaliśmy wspomniane elementy. Każdy z nich możemy rozpocząć odpowiednim podtytułem. Jeżeli będziemy pamiętali o tym, że powinny być one odpowiednio sformatowane (np. nagłówek 1, 2, 3...), to dla programu będą one wyeksponowanymi elementami strony, do których możemy utworzyć odwołanie. Może to być odwołanie działające w obie strony, tj. od spisu treści do określonego ... »

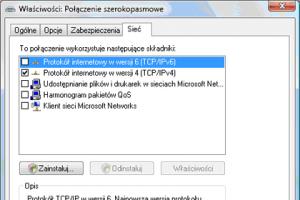

Optymalizacja połączenia internetowego w Windows Vista

Z uwagi na kończącą się ilość adresów IPv4, system Windows Vista ma wbudowane wsparcie dla protokołu IPv6. Dla większości użytkowników jest ono jednak nieprzydatne, podobnie jak obsługa kilku innych składników, z których możesz zrezygnować w celu optymalizacji połączenia. Protokół IPv6 to następca protokołu IPv4, jednak wciąż rzadko używany. Aby wyłączyć obsługę niepotrzebnego ... »

Kradzież tożsamości

Ten rodzaj oszustwa ma na celu wyłudzenie danych osobowych, że następnie podszywać się pod daną osobę. Znając dane użytkownika, można podszyć się pod niego, założyć fałszywy sklep internetowy, dokonywać zakupów na serwisach aukcyjnych poprzez fałszywe konta, etc.Dane te pozyskiwane są od niefrasobliwych użytkowników, którzy sami podają je na różnych stronach WWW. Przykład? ... »

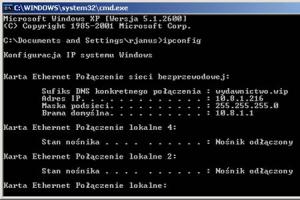

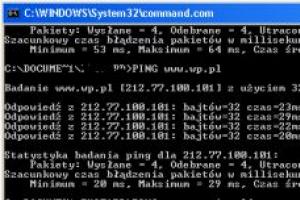

Sprawdzanie własnego adresu IP

Każdy komputer podłączony do sieci otrzymuje własny, unikalny adres, zwany adresem IP. Umożliwia on identyfikację Twojego komputera w sieci, a jego znajomość przydaje się w różnych sytuacjach, np. podczas konfiguracji sieci.Do wyświetlania informacji o adresach IP oraz innych parametrach konfiguracyjnych połączeń sieciowych służy polecenie ipconfig. Aby go użyć:W oknie Uruchom wpisz ... »

Skracanie długich adresów internetowych

Adresy stron internetowych liczące po kilkadziesiąt znaków mogą sprawić problem w wielu sytuacjach, np. gdy podajesz komuś taki adres w formie drukowanej. Na szczęście w Internecie znajdziesz narzędzia umożliwiające skrócenie dowolnego adresu do kilkunastu znaków. Najbardziej znanym serwisem umożliwiającym skracanie adresów jest TinyURL, dostępny pod adresem www.tinyurl.com. Serwis ... »

Obrona przed pharmingiem

To oszustwo jest bardziej wyrafinowaną odmianą phishingu. Jest trudniejsze do wykrycia przez użytkownika, ponieważ nawet po wpisaniu prawidłowego adresu strony WWW jest on przenoszony na fałszywą stronę, która wygląda identycznie jak ta, na którą chciał wejść. Strona ta służy tylko do kradzieży wpisywanych przez użytkownika haseł, numerów kart kredytowych i innych poufnych danych.Co ... »

.jpg)