Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Cyberprzestępcy to profesjonaliści

Cyberprzestępcy wykorzystują nielegalne serwery do sprzedawania poufnych danych. Największą popularnością cieszą się karty kredytowe, które można kupić już za pół dolara. Najnowszy raport firmy Symantec dotyczący zagrożeń internetowych pokazuje, że Internetowi przestępcy stają się specjalistami w takich dziedzinach jak tworzenie, rozpowszechnianie i używanie destrukcyjnego kodu. ... »

Wpływ mobilności na zachowania użytkowników komputerów w przedsiębiorstwach

Wyniki badań przeprowadzonych przez firmę Trend Micro pokazują, że pracownicy korzystający z notebooków są bardziej skłonni do podejmowania ryzykownych zachowań, takich jak pobieranie plików wykonywalnych. Technologie umożliwiające wykonywanie pracy poza siedzibą firmy dają wiele korzyści, ale okazuje się też, że zwiększają poziom zagrożenia. Wyniki badań pokazują następującą ... »

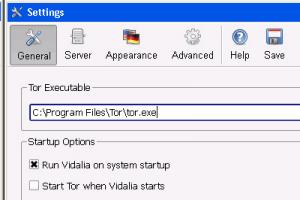

Anonimowe surfowanie – ukrywanie adresu IP programem Tor

Anonimowość w Internecie to złudzenie, w wielu miejscach zostają ślady Twojej aktywności i nie masz na to wpływu. Ale możesz ukryć prawdziwy adres IP Twojego komputera i zostawiać fałszywe ślady. Prostym sposobem na ukrycie adresu IP jest konfiguracja serwera proxy w przeglądarce, ale jeśli zależy Ci na profesjonalnym ukryciu adresu, wypróbuj program Tor 0.1.1.26 (http://tor.eff.org/index.html.pl). ... »

Co robić, jeśli Firefox zużywa większość mocy procesora?

Jedną z wad Firefoksa na tle konkurencji jest bardzo duże, okresowe, zużycie procesora. Zwłaszcza, gdy otwierasz strony WWW ze znaczną ilością animacji Flash może okazać się, że Firefox zajmie 100% mocy przerobowych Twojego CPU. W takiej sytuacji zarówno przeglądarka, jak i cały system wolniej reagują na komendy użytkownika. Najczęstszą przyczyną takiego stanu rzeczy jest użycie ... »

Kontrola rodzicielska w systemie Windows Vista

System Windows Vista jako pierwszy wyposażony został w funkcje kontroli rodzicielskiej, dzięki którym masz możliwość monitorowania sposobu, w jaki Twoje dzieci korzystają z komputera.System Windows Vista umożliwia generowanie szczegółowych raportów, które dokładnie pokazują Ci czynności wykonywane przez Twoje dziecko przy komputerze. Zawierają między innymi informacje o uruchamianych ... »

Usuń z komputera pełną luk w bezpieczeństwie przeglądarkę Internet Explorer

Wraz z wprowadzeniem Windows 10, Microsoft wypuścił nową przeglądarkę Edge. Od tego czasu przestał rozwijać jej poprzednika – Internet Explorer. Tym samym stara przeglądarka stała się całkowicie przestarzała. Jest nie tylko zbędnym balastem, ale stanowi potencjalne zagrożenie, bo zawiera wiele nie poprawionych luk w bezpieczeństwie.Przeglądarka Internet Explorer ma kilka poważnych ... »

Problemy z logowaniem do Skype

Jeżeli zawsze bez problemów dostawałeś się do Skype’a wraz z uruchomieniem programu, a teraz jest to niemożliwe, przyczynami może być kilka. Najpierw sprawdź, czy na pewno wpisujesz prawidłowy login i hasło do konta.Jeżeli nie pamiętasz swojego hasła, Skype oferuje funkcję przypominania zapomnianego hasła. Jeżeli podajesz prawidłowe dane do logowania, najprawdopodobniej są ... »

Nowe oprogramowanie ochronne Trend Micro

Trend Micro udostępnienił wersję 2008 dwóch swoich produktów do ochrony stacji roboczych - Trend Micro AntiVirus plus AntiSpyware 2008 i Trend Micro Internet Security 2008.Z kolei Trend Micro Internet Security Pro to całkiem nowy produkt, oferowany w tym roku po raz pierwszy. Nowe i udoskonalone funkcje obejmują prewencyjne blokowanie włamań, ochronę przed zagrożeniami internetowymi, szersze ... »

Jeśli adres IP pozwala na identyfikację, to jest daną osobową

Dynamiczny adres IP może być daną osobową - orzekł Trybunał Sprawiedliwości Unii Europejskiej. Ale pod jednym warunkiem. Administrator witryny musi posiadać także inne środki prawne, które pozwolą mu zidentyfikować osobę przeglądającą jego stronę.Trybunał Sprawiedliwości Unii Europejskiej orzekł, że dynamiczny adres IP zarejestrowany przez podmiot, który prowadzi witrynę internetową, ... »

Warstwy w Google Maps

Na pierwszy rzut oka interfejs serwisu Google Maps wydaje się ascetyczny - po wpisaniu w polu wyszukiwania wybranej lokalizacji na ekranie ukazuje się prosta mapa okolicy. Jednak to tylko pozory - dosłownie kilkoma kliknięciami możesz sprawić, że mapa zaroi się od najróżniejszych przydatnych informacji. Wystarczy włączyć odpowiednie warstwy.Aby to zrobić, należy kliknąć polecenie ... »