Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Narzędzia do tworzenia prezentacji

Program Impress został wyposażony w wiele ciekawych narzędzi, których zadaniem jest uatrakcyjnianie prezentacji. Wśród sposobów modyfikowania, stosowania standardowych i niestandardowych efektów prezentacji wyróżniają się prezentacje indywidualne czy stosowanie animowanych plików GIF. W haśle tym dowiecie się: W jaki sposób stosować animowane pliki GIF? Jak przesuwać obiekty i tekst ... »

Jak najlepiej zabezpieczyć się przed utratą plików wideo

Wyobraź sobie taki scenariusz: znajomi poprosili Cię, jako speca od wideo, o nagranie pokazu fajerwerków. Gdy po dwóch dniach przygotowałeś ze zgromadzonego materiału kapitalny klip, nagle okazało się że plik jest uszkodzony, a źródłowe wideo już wykasowałeś. Zastanówmy się, jak uniknąć tak kompromitującej utraty danych.Po pierwsze: kopiuj, kopiuj i jeszcze raz kopiuj swoje pliki ... »

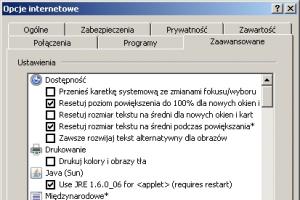

Resetowanie ustawień przeglądarki Internet Explorer 7

Czy masz wrażenie, że Twoja przeglądarka nie pracuje już tak, jak kiedyś? Być może nadszedł czas na porządki i resetowanie ustawień przeglądarki do wartości domyślnych, co może przyspieszyć jej działanie.Podczas surfowania w Internecie często napotykasz różne ciekawe programy, dodatki i aplikacje, które po zainstalowaniu mogą bez Twojej wiedzy modyfikować ustawienia przeglądarki. ... »

LnBlog 0.9.0

LnBlog to opensourcowa (licencja GNU GPL), napisana w PHP aplikacja służąca do tworzenia i prowadzenia blogów. Jest bardzo prosta w użyciu i nie korzysta z bazy danych: wszelkiego rodzaju dane (wpisy, informacje o użytkownikach i komentarze) są gromadzone w plikach XML.Prostota LnBloga nie ogranicza jednak jego możliwości; narzędzie to pozwala prowadzić blogi na wielu witrynach (subdomenach) ... »

Rozpoznawanie infekcji złośliwym oprogramowaniem

Klasyczne objawy zainfekowania komputera szkodliwym oprogramowaniem (czyli wirusami, trojanami czy robakami) znane z filmów polegają na wyświetlaniu na ekranie dziwnych komunikatów albo kasowaniu plików z twardego dysku. To już jednak nieaktualne wyobrażenie na temat sposobu działania takich programów.Dzisiejsze wirusy czy trojany mają na celu nie tyle sianie zniszczenia lub rozsławienie ... »

Ukrywanie adresu IP - Tor w praktyce

Jeśli masz już w komputerze zainstalowane oprogramowanie Tor, warto przekonać się, czy faktycznie spełnia swoje zdanie i ukrywa Twój prawdziwy adres IP.W tym celu odwiedź stronę pokazującą Twój adres IP, np. http://whatismyipaddress.com. Otwórz ją najpierw w „normalnej” przeglądarce (np. nieskonfigurowanym Internet Explorerze) i zapisz sobie swój adres IP (pole IP Information). ... »

Autoruchamianie programów z klucza USB

System Windows ma funkcję Autorun, dzięki której po włożeniu płyty do napędu CD/DVD zostanie ona automatycznie odtworzona. Z reguły zostanie uruchomiony plik wykonywalny EXE (program). Jest to najczęściej menu oferujące możliwość przejrzenia zdjęć znajdujących się na płycie czy też uruchomienia albo zainstalowania jakiegoś programu.Mało osób wie, że identyczny efekt można ... »

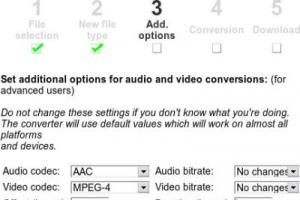

Pobieranie i konwertowanie plików wideo online

Jak konwertować pliki wideo pomiędzy różnymi formatami? Chcesz nauczyć się ściągać filmy z serwisów, takich jak np. YouTube, co pozwoli Ci na ich odtwarzanie także wtedy, gdy nie masz dostępu do sieci Internet?Pliki wideo w serwisach społecznościowych, np. YouTube, nie są najczęściej udostępnianie do ściągania na dyski twarde użytkowników, co nie oznacza, że nie można tego ... »

Prométhée 6.0rc1

Prométhée to opensourcowy (licencja GNU GPL), napisany w PHP system do nauczania na odległość (ang. distance learning lub e-learning) oraz zarządzania niektórymi aspektami tradycyjnej szkoły. Prométhée pozwala na prowadzenie nauczania zarówno dla pojedynczych osób, jak i dla całych wirtualnych klas.System zapewnia przestrzeń roboczą (ang. workspace) dla każdej grupy czy projektu; możemy ... »

Jak chronić się przed wirusami żądającymi okupu

Rośnie niebezpieczeństwo ze strony oprogramowania typu Ransomware, zwanego też wirusami szantażującymi. Obecnie podstępny trojan szyfrujący „Locky” sieje spustoszenie na całym świecie. Również i Twój komputer może być podatny na ataki. Wirus zaraża komputery z Windowsem, szyfruje ważne pliki i następnie żąda okupu za ich odblokowanie. Sprawdź, jak się przed tym chronić.Obojętne, ... »