Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

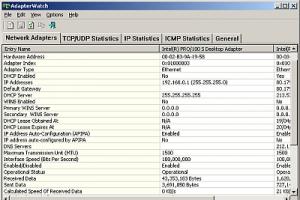

Informacje o kartach sieciowych

AdapterWatch wyświetla wszystkie przydatne informacje o opcjach konfiguracyjnych zainstalowanych w systemie kart sieciowych, takie jak: adres IP, adres MAC, serwery WINS, DHCP, DNS, wartości MTU (Maximum Transmission Unit), a także o liczbie wysłanych i odebranych bajtach, bieżącym transferze oraz wiele innych. Oprócz tego narzędzie wyświetla wiele danych statystycznych o protokołach TCP/IP/UDP/ICMP. Narzędzie ... »

Macierz dla małych i średnich

Dell wprowadza nową macierz SAN MD3000i przygotowaną specjalnie pod kątem potrzeb małych i średnich firm. Macierz dyskowa MD3000i wyróżnia się łatwym administrowaniem i obsługą protokołu iSCSI. Dołączone do macierzy oprogramowanie do zarządzania potrafi automatycznie wykryć podłączone serwery. Z kolei czynności takie, jak konfiguracja macierzy RAID, sprowadzają się do kilku kliknięć. ... »

Jak najlepiej zabezpieczyć się przed utratą plików wideo

Wyobraź sobie taki scenariusz: znajomi poprosili Cię, jako speca od wideo, o nagranie pokazu fajerwerków. Gdy po dwóch dniach przygotowałeś ze zgromadzonego materiału kapitalny klip, nagle okazało się że plik jest uszkodzony, a źródłowe wideo już wykasowałeś. Zastanówmy się, jak uniknąć tak kompromitującej utraty danych.Po pierwsze: kopiuj, kopiuj i jeszcze raz kopiuj swoje pliki ... »

Wzrasta popularność cloud computing

Rozwiązania bazujące na technologii cloud computing cieszą się coraz większą popularnością. Z globalnego badania przeprowadzonego przez firmę Mimecast wynika, że ponad 51% przedsiębiorstw korzysta przetwarzania danych w chmurze, a 66% zastanawia się nad wykorzystaniem tej technologii. Wbrew wcześniejszym obawom, jakoby rozwój cloud computing miał negatywnie odbić się na sytuacji ... »

Dell wprowadza nowe rozwiązania dla centrów danych

Dell zaprezentował technologie, usługi, narzędzia zarządzania i rozwiązania dla biznesu, które skracają czas potrzebny na stworzenie, wdrożenie i zarządzanie efektywnym centrum danych. Gdy klienci szukając uproszczenia operacji w centrum danych, kombinacja kolejnej generacji rozwiązań pamięci masowych i jednostek obliczeniowych staje się coraz bardziej istotna. Nowe pamięci masowe Dell ... »

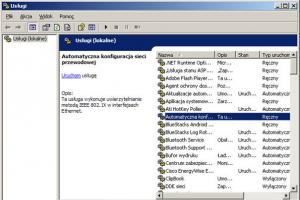

Dostęp do listy uruchomionych usług w Windows

Oprócz programów, które uruchamia użytkownik, w Windows działają tzw. usługi. Są to niewielkie programy realizujące różne, niekiedy ważne funkcje, np. obsługę Wi-Fi. Jeśli z komputerem masz jakieś problemy, warto przejrzeć listę usług i sprawdzić, czy właśnie tutaj nie tkwi źródło problemu.Dostęp do listy usług w systemie, zarówno tych uruchomionych, jak i niedziałających, ... »

Zmiana adresu serwera poczty wychodzącej

Jeśli masz problem z wysłaniem poczty, np. gdy jesteś poza biurem, możesz skonfigurować swój program pocztowy tak, aby używał innego serwera SMTP. Z tej możliwości mogą skorzystać przede wszystkim użytkownicy wielu kont pocztowych. W Outlook Express kliknij Narzędzia/Konta/Poczta i zaznacz na liście konto pocztowe. Kliknij Właściwości i otwórz zakładkę Serwery. W polu Poczta wychodząca ... »

Nowe rozwiązanie Symantec Endpoint Security 11.0

Firma Symantec udostępniła programy Symantec Endpoint Protection 11.0 i Symantec Network Access Control 11.0.Symantec Endpoint Protection to zintegrowany pakiet aplikacji ochronnych służący do ochrony urządzeń końcowych. Oprogramowanie jest zarządzane przy użyciu jednej konsoli i chroni komputery oraz serwery przed destrukcyjnym oprogramowaniem i utratą danych. Możliwość zarządzania ... »

Serwery tower - najważniejsze informacje

Tylko pozornie przypominają zwykłe komputery. Serwery w obudowie typu tower są bardzo popularne w przedsiębiorstwach, ale także wszędzie tam, gdzie uniwersalność serwerów stoi na pierwszym planie. Służą zwykle jako magazyn danych. Ilość miejsca w serwerze tego typu może być bardzo duża, a samo urządzenie nie zajmuje przy tym wiele miejsca. Kompaktowe rozmiary i duże możliwości ... »

500 tysięcy serwerów baz danych podatnych na atak

Około pół miliona serwerów Oracle i Microsoft SQL jest narażonych na atak, ponieważ nie są chronione zaporą sieciową, a wiele z nich nie ma zainstalowanych najnowszych aktualizacji i łatek.Liczba ta została oszacowana na podstawie wyników badań 1 160 000 adresów internetowych. W trakcie badań przeprowadzonych przez hakera Davida Litchfielda udało się znaleźć 157 serwerów Microsoft ... »