Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

VMware prezentuje ESX Server 3i

Największy producent oprogramowania do wirtualizacji wprowadza zmodyfikowaną wersję swojego sztandarowego produktu, zoptymalizowaną pod kątem wydajności. Najważniejszy cechą ESXi Server 3 jest to, że została z niego wycięta konsola zarządzania, a pozostawiono tylko rdzeń systemu VMkernel. Konsola zarządzania to duży komponent bazujący na Linuksie, który powodował zwiększenie narzutu ... »

Fujitsu poszerza ofertę PRIMERGY Dynamic Cube o wielozadaniowy serwer

Firma poinformowała o wprowadzeniu na rynek trzech nowych modułów serwerowych w ramach systemu PRIMERGY BX900 Dynamic Cube. Nowe moduły, w tym serwer czteroprocesorowy, stanowią połączenie wydajnego sprzętu, zaawansowanych usług i rozwiązań infrastruktury dynamicznej.Nowości: pierwszy czteroprocesorowy moduł PRIMERGY BX960 S1, dodatkowo zwiększający przydatność systemu modułów ... »

Omijanie internetowych blokad z wykorzystaniem serwera proxy

Jeżeli administrator Twojej sieci stwierdzi, że nie powinieneś odwiedzać jakiejś strony, może łatwo zablokować Ci dostęp do niej. Wówczas wszystkie próby wizyty na takiej stronie będą blokowane, a Twoja przeglądarka poinformuje Cię o błędzie połączenia. Jednak jest na to sposób.Pomysł polega na wprowadzeniu do komunikacji pośrednika, z którym Twój komputer będzie się łączył ... »

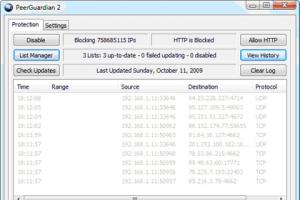

Ochrona prywatności w sieciach P2P

Korzystasz z programów P2P do pobierania filmów czy muzyki? Chroń swoją prywatność, instalując narzędzie o nazwie PeerGuardian. Aplikacja blokuje pakiety danych pochodzące od adresów IP znanych firm fonograficznych i innych urzędów walczących z piractwem, które mogłyby połączyć się zdalnie z Twoim komputerem.Lista adresów IP aktualizowana jest codziennie, program współpracuje ... »

Bezpłatny firewall

Trustix Enterprise Firewall 4.8 beta to nowa, testowa wersja uznanej zapory sieciowej. Oprogramowanie jest dostępne bezpłatnie, a finalna wersja 4.8 powinna być dostępna przed końcem 2007 roku. Trustix Enterprise Firewall jest firewallem przeznaczonym do ochrony sieci w małych i średnich przedsiębiorstwach. Można go pobrać ze strony http://firewall.trustix.com/small. Wersja 4.8 zawiera ... »

Symantec Managed Security Services

Nowa usługa Symantec Log Management Service umożliwia monitorowanie serwerów aplikacji, tworzenie raportów oraz archiwizowanie dzienników. Managed Security Services (zarządzane usługi zabezpieczające) zapewniają klientom analizę zagrożeń w czasie rzeczywistym, co pozwala zapanować nad destrukcyjnymi działaniami w sieci. Usługa Symantec Log Management Service zaprojektowana z myślą ... »

Słuchanie radia przez Winampa

Winamp to podstawowy program, za pomocą którego możesz odbierać stacje radiowe nadające w Internecie w formacie SHOUTcast i Icecast. Pliki muzyczne odtwarzane przez Winampa, kompresowane są w formacie MP3, Ogg i ACC.Aby rozpocząć słuchanie stacji radiowej poprzez Winampa: Z menu File wybierz Play URL. W okienku, które się otworzy, wpisz adres rozgłośni, której chcesz słuchać ... »

Cisco i Intel kontra spam

Nowa generacja urządzeń z serii IronPort służących m.in. do filtrowania poczty elektronicznej, będzie wyposażona w wielordzeniowe procesory Intel Xeon.Urządzenia IronPort działają pod kontrolą systemu AsyncOS. Wyposażenie ich w nowe, wydajniejsze procesory pozwoli przedsiębiorstwom i dostawcom usług internetowych lepiej walczyć ze spamem. Z danych zbieranych przez serwis IronPort's ... »

RackTables 0.14.12

RackTables to opensourcowe (licencja GNU GPL), napisane w PHP narzędzie ułatwiające zarządzanie sprzętem komputerowym w firmie. Przydaje się przede wszystkim w serwerowniach, w których funkcjonują klastry (ang. cluster), czyli zestawy wielu komputerów połączonych w większe jednostki obliczeniowe. RackTables przedstawia stricte sprzętowe podejście; nawet jego nazwa sugeruje, że służy ... »

Jakie informacje są gromadzone bez Twojej wiedzy przez serwisy społecznościowe

Odwiedzenie każdej strony WWW związane jest z zapisaniem Twojego adresu IP, a także najczęściej czasu wizyty, używanej przeglądarki, strony odsyłającej itp., w dziennikach (logach) serwera. Aby zamaskować adres IP pozwalający Cię zidentyfikować, można użyć anonimizerów internetowych, takich jak CyberGhost czy Tor. Prywatne dane na Twój temat zbierają też sieci reklamowe. Z pomocą ... »